Desde el 2012 en los Estados Unidos y desde el año pasado en latinoamérica, hay una avalancha de ofertas de educación en línea de diversas calidades y con precios que van desde gratis hasta suscripciones anuales de varios cientos de dólares. Detras de todas esas ofertas de educación en línea están los MOOC (Massive Open Online Courses) y existen varias alternativas tanto Open Source como propietarias y dentro de las propietarias tenemos las que se ofrecen como servicio y aquellas que se pueden hostear en infraestructura propia.

En este post analizaremos las actuales opciones que tienen tanto instituciones educativas como profesionales independientes que deseen entrar al competitivo mercado de la educación en línea.

En la categoría Open Source tenemos las siguientes alternativas:

Moodle, esta es una herramienta Open Source basada en el modelo LCMS (Learning Content Management System), está construido encima del stack LAMP (Linux + Apache + MySQL + PHP) y ofrece la gestion total de contenidos de cursos online y administrar perfiles de usuarios. Dado que es un sistema Open Source exiten multitud de extensiones que permiten su integración con otros proyectos o añadir funcionalidades como cobro de cursos ya sea por el modelo de suscripción o de pago único. Es uno de los proyectos más antiguos (data del 2002) y está muy difundido en instituciones educativas en latinoamérica.

El proyecto educativo más grande que usa Moodle es el portal Sofia Plus de Colombia, con más de un millón de usuarios y 40,000 cursos. Lo cuál significa que convenientemente configurado Moodle puede escalar a nivel de MOOC.

Open edX, es una iniciativa en línea sin fines de lucro creada por los socios fundadores la Universidad de Harvard y el MIT (Instituto Tecnológico de Massachusetts) y compuesta por decenas de instituciones líderes mundiales, el xConsortium. edX se usa actualmente para ofrecer cursos interactivos en línea y MOOC de las mejores universidades e instituciones del mundo.

Open edX es la plataforma de código abierto que potencia los cursos edX. El código fuente de edX está disponible gratuitamente para la comunidad en GitHub. Las instituciones pueden alojar sus propias instancias de Open edX y ofrecer sus propias clases. Los educadores pueden extender la plataforma para construir herramientas de aprendizaje que satisfagan precisamente sus necesidades, dado de que el código fuente está disponible y ha sido desarrollado siguindo estándares de desarrollo y documentación.

La meta del xConsortium es construir una comunidad mundial de educadores y tecnólogos que comparten soluciones innovadoras para beneficiar a los estudiantes en todas partes. La plataforma es de reciente desarrollo y está desarrollada principalmente en dos lenguajes de programación Python y nodejs.

En el campo del software propietario la modalidad más popular actualmente es la de servicio online, las dos principales son Udemy y SkillShare.

Udemy, es como una especie de eBay de la educación en línea. Uno se une a la plataforma ya sea como estudiante dónde uno paga por los cursos que recibe o como profesor, dónde uno publica cursos que Udemy vende a los estudiantes y cobra una comisión por ello. El modelo parece haber funcionado muy bien ya que el servicio ha crecido muy rápidamente desde los 400 cursos que ofrecía el año de su creación (2010) hasta los más de 55,000 actualmente.

SkillShare, ofrece un modelo similar al de Udemy dónde los creadores de cursos pueden unirse a la red y ofrecer sus cursos a través de la plataforma. Su factor diferenciador es que se enfocan en crear una comunidad de creadores de cursos que se apoyen mutuamente y ofrezcan el mejor producto posible a los estudiantes.

Sumado a las opciones anteriores está el desarrollo ad-hoc de una solución MOOC, pero esto tiene sus propias dificultades que van desde los costos de desarrollo, prueba, auditorias de seguridad y documentación, que si no son planificados y cuidadosamente monitoreados pueden terminar ahogando cualquier iniciativa de crear una plataforma propia.

Tal vez la forma más segura de comenzar un emprendimiento de educación online es usar una solución tipo Udemy/SkillShare, dónde el único reto es la creación del contenido y la promoción del cursos, que es tal vez la parte más complicada. En caso de que no se tenga el éxito deseado la inversión es mínima, mayormente nuestro tiempo.

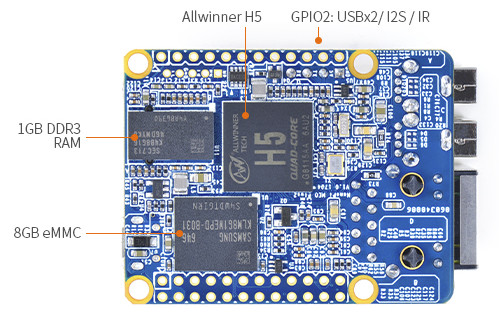

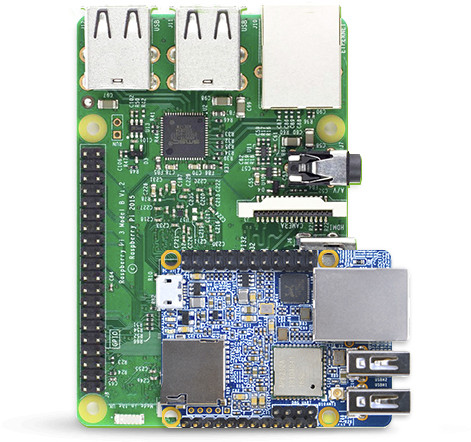

Si por otro lado deseamos control absoluto de la plataforma, pues las alternativas Open Source como Open edX o Moodle ofrecen una solución rápida para comenzar con una plantilla que podremos extender luego. Pero aquí los costes de hosting y administración de servidores es un costo fijo que debe ser atendido todos los meses y si el emprendimiento no tiene un buen colchón financiero puede acabar con al empresa muy rápidamente.

Finalmente, los más obsesivos con el diseño y control absoluto de la plataforma podrían optar por crear ellos mismos su solución MOOC a la medida de sus sueños, pero eso implica un alto costo inicial y obliga a una monetización rápida del servicio, ya que de no ser así la empresa puede quebrar, incluso antes de tener el producto listo.

Espero que la información recopilada aquí les sea de utilidad y pueda ayudarles a aquellos que desean inicial su emprendimeinto digital en el sector de la educación online.