La Policía Nacional de Ucrania ha publicado un video mostrando a los oficiales que tomaron por asalto las instalaciones de la compañía creadora del software de contabilidad M.E.Doc, cuyos sistemas se han relacionado con el brote de Petya (NotPetya), el ransomware que infectó recientemente computadoras de varias compañías importantes en todo el mundo.

El 4 de julio, oficiales de policía de la Ucrania del departamento anti-ciberdelincuencia, portando máscaras, escopetas y rifles de asalto, tomaron por asalto la empresa de desarrollo de software «Intellect Service«, ubicada en la ciudad capital de Kiev y confiscaron sus servidores, que según reportes de la misma policía habían sido comprometidos por los hackers para difundir NotPetya. Aquí les dejamos el video:

Los investigadores de la empresa de seguridad ESET han encontrado un código malicioso escondido en la actualización de software M.E.Doc que fue inyectada por un hacker desconocido o grupo de hackers a mediados de abril mediante la explotación de una vulnerabilidad de la infraestructura de la empresa.

La actualización de software malicioso, diseñada para instalar una puerta trasera y dar acceso remoto no autorizado a los atacantes, se entregó como una actualización a casi 1 millón de computadoras pertenecientes los clientes de la empresa.

Los investigadores explican que la puerta trasera instalada en computadoras de punto final fue diseñada para permitir a los hackers ejecutar varios comandos de forma remota e instalar otros programas maliciosos, eventualmente utilizados para llevar a cabo WannaCry como un ataque de ransomware global.

La compañía de software negó previamente que sus servidores hubieran sido comprometidos, pero varios investigadores e incluso Microsoft culparon a la compañía por ser «paciente cero» (es decir el origen de la infección) por el ataque de NotPetya.

Por otra parte, la investigación de Petya tomó un giro interesante la semana pasada cuando los investigadores encontraron que NotPetya no es un ransomware. En lugar de ello, se sospecha que es una pieza destructiva de malware diseñado para destruir todos los registros de los sistemas de destino, haciendo que las organizaciones paralicen sus operaciones. Es decir más que un ransomware es un arma de guerra cibernética disfrada de ransomware.

Las autoridades ucranianas ha recomendado a los clientes de M.E.Doc que dejen de usar su software de contabilidad hasta nuevo aviso. Por lo tanto, se supone que deben apagar todos los equipos que tienen el software M.E.Doc instalado y cambiar sus contraseñas.

El servicio de inteligencia ucraniano, cree que Rusia está detrás del ataque cibernético NotPetya que ha forzado a detener las operaciones críticas de la nación, incluyendo el aeropuerto, el metro de la ciudad de Kiev, los hospitales y muchas ramas del gobierno. Aunque las autoridades siguen investigando el caso.

También se informó hoy que los hackers conectados al ransomware de NotPetya movieron $10,000 de la billetera de Bitcoins que estaban usando para recibir el pago de las víctimas a una billetera electrónica diferente.

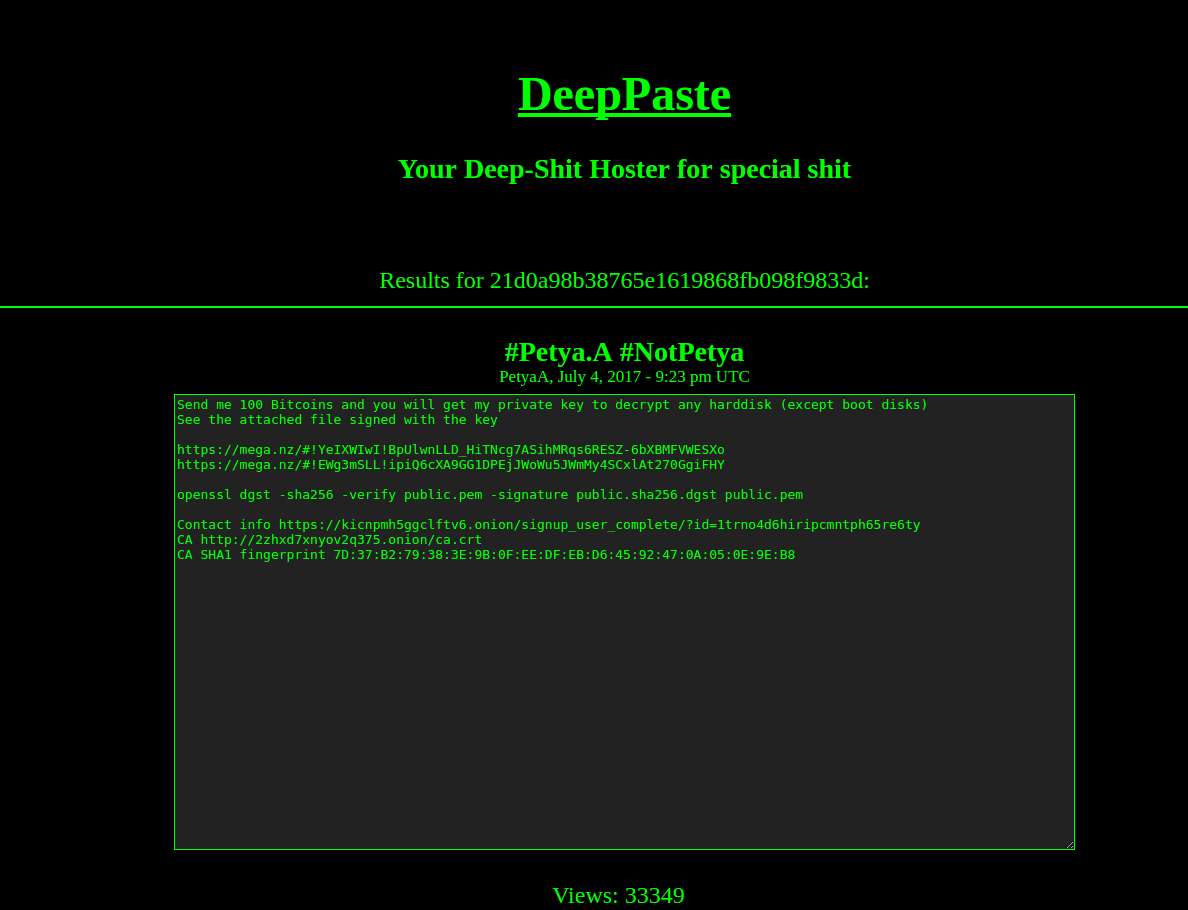

Poco después alguien que afirma estar conectado a NotPetya Publicó un anuncio en DeepPaste y Pastebin, pidiendo 100 Bitcoins (aproximadamente $ 256.000) para revelar una clave privada que supuestamente descifra cualquier archivo cifrado con NotPetya. Aquí un screenshot del anuncio:

No está claro si esta es una estafa o realmente alguien dentro del grupo de hackers está dispuesto a ofrecer la clave de descriptación por casi un cuarto de millón de dólares.