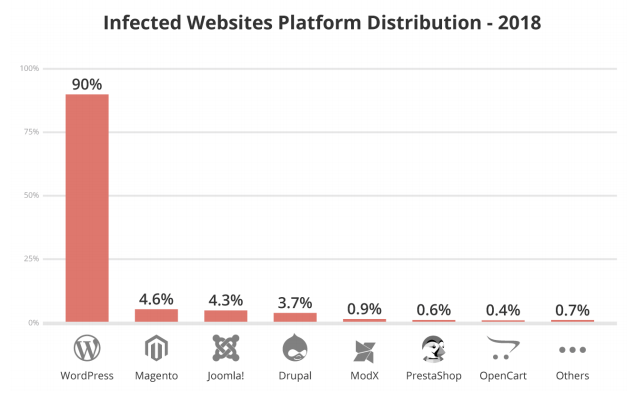

Aproximadamente el 90% de todos los sistemas de administración de contenidos (CMS) hackeados durante el 2018 utilizaban WordPress según una investigación realizada por la firma de seguridad Sucuri. De acuerdo con un informe que la compañía publicó ayer en su website, en un segundo, tercero y cuarto puesto, muy distantes encontramos a Magento (4.6%), Joomla (4.3%) y Drupal (3.7%).

Los expertos de Sucuri señalaron que la mayoría de los ataques aprovecharon vulnerabilidades en plugins y temas (themes), problemas de configuración y la falta de mantenimiento por parte de los webmasters, quienes a menudo se olvidaron de actualizar sus CMS, plugins y temas.

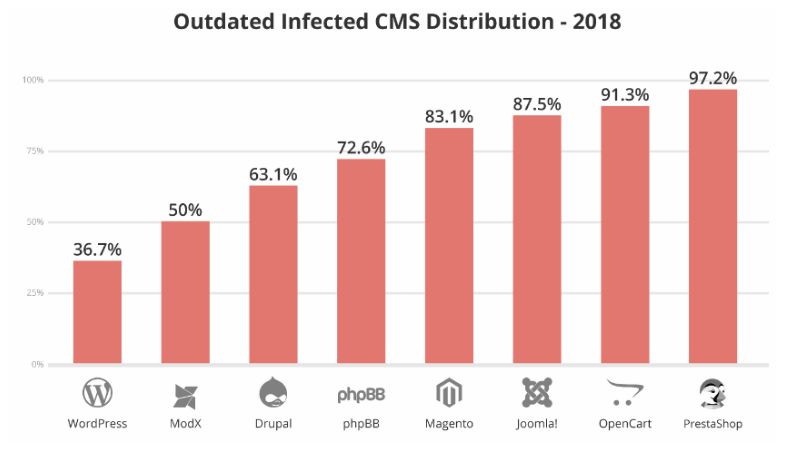

Los expertos dijeron que solo el 56% de los sitios que investigaron tenían un CMS actualizado en el momento en que fueron llamados para remediar un ataque.

Los sitios de Ecommerce muy a menudo están desactualizados

Pero mientras que el 90% de todos los sitios hackeados eran WordPress, la mayoría de estos ejecutaban versiones actualizadas. Sucuri dijo que solo en el 36% de los sitios de WordPress hackeados que la compañía investigó tenía una versión obsoleta del popular CMS.

Por otro lado, los CMS como PrestaShop, OpenCart, Joomla y Magento, cuando se descubrió que habían sido hackeados, casi siempre en ellos se ejecutaban en una versión desactualizada:

Sin embargo, a pesar de que algunos sitios ejecutan versiones de CMS obsoletas, «la principal causa de infecciones proviene de vulnerabilidades de los componentes», según dijo Sucuri en el reporte.

Spam para SEO está en aumento.

Y cuando ocurrieron los ataques, Sucuri dijo que los ciberdelincuentes usualmente implementaban puertas traseras, y la compañía encontró al menos una puerta trasera instalada en el 68% de todos los sitios comprometidos que investigó.

Los expertos de Sucuri dijeron que los piratas informáticos también utilizaron alrededor del 56% de los sitios hackeados para alojar malware para otras operaciones o implementaron páginas de spam de SEO en el 51% de los sitios hackeados, un número que aumentó en el último año, con respecto al 44% registrado en el 2017.

Como se puede leer en el informe: «Con mayor frecuencia, el resultado de los ataques de envenenamiento por motor de búsqueda (SEP), donde los atacantes intentan abusar de las clasificaciones del sitio para obtener beneficios económicos en el marketing de afiliación u otras tácticas de blackhat, el spam de SEO normalmente se produce a través de PHP, inyecciones de base de datos o redirecciones de .htaccess.».

Así que para evitar problemas, recordemos mantener acutalizados no solamente nuestro WordPress, sino también nuestros themes y plugins.