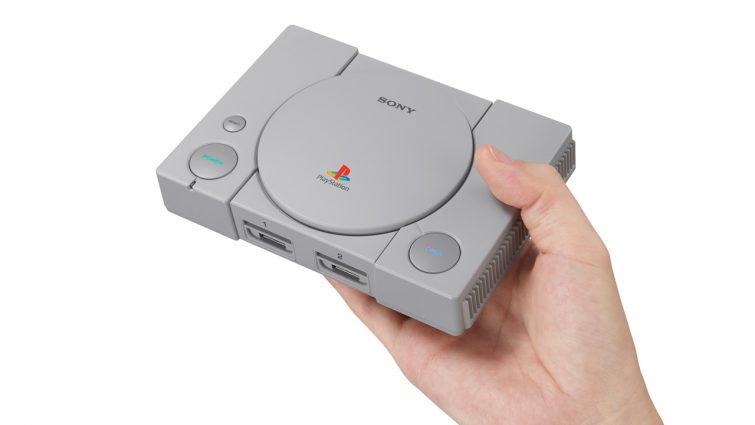

Sony sigue los pasos de Nintendo y lanzó una pequeña réplica de una consola de juegos que es un «clásico» con 20 juegos preinstalados.

La PlayStation Classic saldrá a la calle el 3 de diciembre de este año y ya está disponible para pre-orden aquí en Estados Unidos por $ 100 en BestBuy y GameStop.

Continuar leyendo

Investigadores de seguridad han revelado un nuevo ataque para robar contraseñas, claves de encriptación y otra información sensible almacenada en la mayoría de las computadoras modernas, incluso aquellas con cifrado de disco duro completo.

El ataque es una nueva variación de un ataque de arranque en frío (cold boot attack) tradicional, que está disponible desde 2008 y permite a los atacantes robar información que permanece brevemente en la memoria (RAM) después de que se apaga la computadora.

Continuar leyendo

¡Peligro Will Robinson! Si tú estas utilizando la extensión del navegador Chrome del servicio de almacenamiento de archivos MEGA, desinstálelo ahora mismo.

¿Por qué? Pues la extensión oficial de Chrome para el servicio de almacenamiento en la nube MEGA.nz había sido comprometida y reemplazada con una versión maliciosa que puede robar las credenciales de los usuarios para sitios web populares como Amazon, Microsoft, Github y Google, así como claves privadas para billeteras de criptomonedas de los usuarios.

Continuar leyendo

La empresa de ciberseguridad Acros Security ha publicado un parche a la vulnerabilidad de día cero de Windows que afecta a la interfaz ALPC del Task Scheduler, del cual hablamos en el post anterior. Dicho parche puede ser descargado del website 0patch.com creado por la empresa para facilitar el parchado de esta vulnerabilidad crítica.

Tenga en cuenta que este no es un parche oficial de Microsoft, ni tampoco ha sido aprobado por Microsoft, así que si desea aplicarlo haga una copia de respaldo de su información.

Continuar leyendo

Un investigador de seguridad ha revelado públicamente los detalles de una vulnerabilidad de día cero previamente desconocida en el sistema operativo Windows de Microsoft que podría ayudar a un usuario local o programa malicioso a obtener privilegios de sistema en la máquina que el objetivo del ataque.

Aunque parezca increíble la falla de día cero ha sido confirmada trabajando en un sistema Windows 10 de 64 bits completamente parcheado.

Continuar leyendo

Sam Thomas, un investigador de seguridad de Secarma, ha descubierto una nueva técnica de explotación que podría facilitar a los ciberdelincuentes desencadenar vulnerabilidades críticas relacionadas a la deserialización en el lenguaje de programación PHP utilizando funciones consideradas de bajo riesgo.

La nueva técnica deja cientos de miles de aplicaciones web abiertas para ataques remotos de ejecución de código, incluidos sitios web impulsados por algunos sistemas populares de administración de contenido como son WordPress y Typo3.

Continuar leyendo

Google ha presentado la nueva version de Android Go Edition, que es una versión de su popular Sistema Operativo Android, que está diseñado para ejecutarse en smartphones de gama baja y es la segunda versión desde la presentación de Android 8 Oreo (Go Edition) el año pasado. Google dice que los fabricantes de dispositivos han enviado más de 200 smartphones diferentes para ser homologados con esta versión de Android y algunos modelos se venden por tan poco como $30.

Continuar leyendo

Desde el año 2013 sigo el podcast/videocast de Nikola Danaylov (alias Socrates) llamado «Singularity Podcast» y en el cuál entrevista a figuras líderes del campo de la tecnología y de la ciencia. Nikola es lo que se puede decir un iconoclasta de la ciencia y la tecnología, se ha atrevido a criticar a la poderosa Singularity University en una conferencia organizada por la misma organización y habla siempre sin pelos en la lengua sobre temas tabú en la comunidad científica.

En su último podcast al que ha titulado «¡La tecnología no basta!«, del cuál este post ha tomado su nombre también. Nos hace refelexionar sobre nuestra actitud distante y de «creyente» con respecto a la ciencia y tecnología, invitandonos no a ser un expectador de una tragedia, sino miembro activo en la creación de un futuro mejor.

Continuar leyendo

Aunque la cadena de producción y distribución de Apple es una de las más estrechamente monitoreadas y analizadas en el mundo, tanto por el control que ejerce la propia compañía como por el gran interés del público en general. Aún con todo eso no hay garantía de que un producto producido en masa salga de su caja original sin fallas. De hecho, es posible comprometer remotamente una Mac nueva la primera vez que se conecta a Wi-Fi, según ha reportado la revista Wired.

Continuar leyendo

Este episodio está basado en el post del mismo nombre en nuestro blos, todos los links y videos con declaraciones a las que se hacen referencia pueden ser encontradas aquí:

¿Fue Steve Jobs un farsante?