Incluso después de muchos esfuerzos realizados por Google el año pasado, las aplicaciones maliciosas siempre logran introducirse en la tienda de aplicaciones de Google, el muy conocido Play Store.

Los investigadores de seguridad ahora han descubierto un nuevo tipo de malware, denominado GhostTeam, en al menos 56 aplicaciones en el Google Play Store que están diseñadas para robar credenciales de inicio de sesión en Facebook y mostrar agresivamente anuncios emergentes a los usuarios afectados.

GhostTeam ha sido descubierto de forma independiente y simulatánea por dos firmas de seguridad informática, Trend Micro y Avast, las aplicaciones maliciosas se disfrazan como varias utilidades (entre ellas por ejemplo como una aplicación de linterna, escáner de código QR o como una brújula), utilidades de aumento de rendimiento (como transferencia de archivos y purga de archivos antiguos), entretenimiento, estilo de vida y por supuesto aplicaciones para descarga de video.

Al igual que la mayoría de las aplicaciones de malware, estas aplicaciones de Android no contienen ningún código malicioso a simple vista, esta es la razón por la cuál son admitidas en el Play Store de Google.

Una vez instalado, primero confirma si el dispositivo no es un emulador o un entorno virtual (para evitar ser detectados por una auditoría automatizada) y luego de ello descarga el malware como una actualización, es en este momento que solicita a la víctima que apruebe los permisos de administrador del dispositivo para ganar persistencia en el dispositivo.

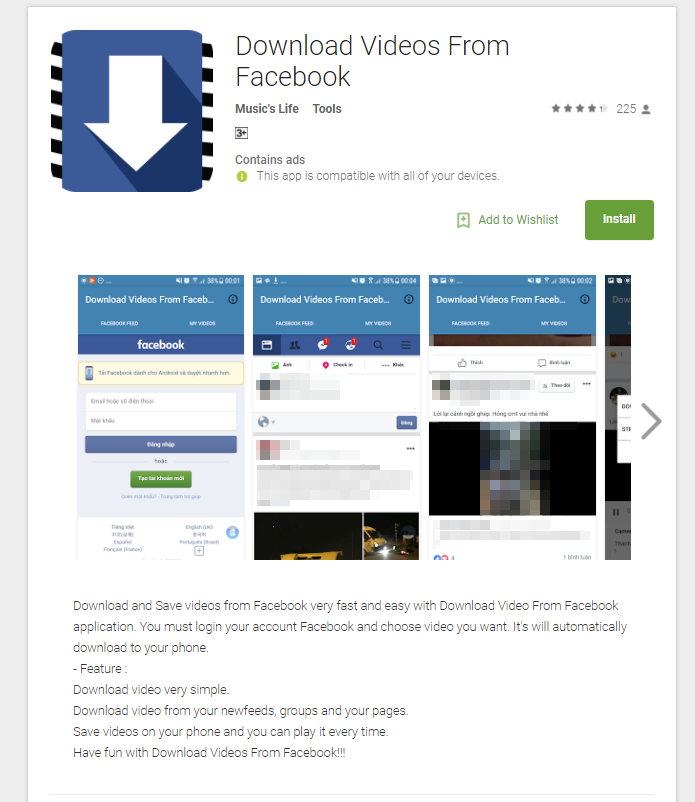

En el blog de Trend Micro se menciona el siguiente App de descarga de video cómo una de las afectadas por GhostTeam:

De acuerdo al informe de Avast: «La aplicación de descarga recopila información sobre el dispositivo, como ID de dispositivo único, ubicación, idioma y parámetros de visualización, […].La ubicación del dispositivo se obtiene de la dirección IP que se utiliza al contactar servicios en línea que ofrecen información de geolocalización para direcciones IP.»

Tan pronto como los usuarios abren su aplicación de Facebook, el malware inmediatamente simula una desconección y solicita volver a verificar la cuenta de inicio de sesión en Facebook. En lugar de explotar alguna vulnerabilidad del sistema la aplicación maliciosa utiliza el clásico esquema de phishing para realizar el trabajo de robo de contraseña.

Estas aplicaciones falsas simplemente lanzan un componente WebView con una página de inicio de sesión similar a Facebook y le piden a los usuarios que inicien sesión. Aparentemente, el código de WebView roba el nombre de usuario y contraseña de Facebook de la víctima y los envía a un servidor remoto controlado por hackers.

Los investigadores de Trend Micro advierten que estas credenciales robadas de Facebook pueden reutilizarse posteriormente para entregar «malware mucho más perjudicial» o «amasar un ejército de cuentas en redes sociales zombis» para difundir noticias falsas o distribuir malware de minería de criptomonedas.

Según los investigadores de seguridas de ambas empresas, coinciden en señalar que la mayoría de los usuarios afectados por el malware GhostTeam residen en países emergentes como: India, Indonesia, Brasil, Vietnam y Filipinas.

Además de robar las credenciales de Facebook, el malware GhostTeam también muestra anuncios emergentes agresivamente manteniendo siempre el dispositivo infectado en alerta al mostrar anuncios no deseados en el backgroud, con lo cuál la batería del dispositivo se descarga más rápidamente de lo usual y el plan de datos es consumido muy rápidamente. Si Ud. sufre estos síntomas es muy probable que su smartphone Android haya sido infectado por GhostTeam.

Luego de que los investigadores de seguridad informaran a Google del descubrimiento de este malware, esta ha eliminado todas las aplicaciones del Play Store. Sin embargo, los usuarios que ya hayan instalado una de esas aplicaciones en sus dispositivos deben asegurarse de tener habilitada Google Play Protect. Si no tienes habilitado Google Play Protect y no deseas hacerlo porque piensas que puede espiarte, entonces la única forma segura de deshacernos del malware es remover la aplicación y luego aplicarle al smartphone un factory reset.

Para los usuarios que no hayan oído hablar de ella, la función de seguridad Play Protect utiliza aprendizaje automático y análisis de uso de la aplicación para eliminar (es decir, desinstalar) las aplicaciones maliciosas de los teléfonos inteligentes Android de los usuarios, en un esfuerzo por evitar cualquier daño adicional.

Aunque las aplicaciones maliciosas que flotan en la tienda de aplicaciones oficial son una preocupación interminable para Google, la mejor manera de protegerse es siempre estar alerta cuando se descargue aplicaciones y siempre verificar los permisos y revisiones de la aplicación antes de descargar una.

Además, les recomiendo que tengan habilitado en Facebook el two-factor-authentication, de esa manera a pesar de que su password sea robado, este no podrá ser usado por los ciberdelincuentes.

Espero que este post les haya sido de utilidad.