A pesar de las advertencias sobre la amenaza de dejar los servicios remotos inseguros habilitados en dispositivos Android, los fabricantes continúan enviando dispositivos con configuraciones de puerto de depuración ADB abiertas que dejan a los dispositivos basados en Android expuestos a los cibercriminales.

Android Debug Bridge (ADB) es una función de línea de comandos que generalmente se utiliza para fines de diagnóstico y depuración ayudando a los desarrolladores de aplicaciones a comunicarse con dispositivos Android de forma remota para ejecutar comandos y si es necesario, controlar completamente un dispositivo.

Por lo general, los desarrolladores se conectan al servicio ADB instalado en dispositivos Android utilizando un cable USB, pero también es posible usar ADB de forma inalámbrica habilitando un servidor daemon en el puerto TCP 5555 en el dispositivo.

Si se deja activado este servicio, los atacantes remotos no autorizados pueden escanear Internet para encontrar una lista de dispositivos Android inseguros que ejecutan la interfaz de depuración ADB a través del puerto 5555, acceder de forma remota a los privilegios de «root» más altos y luego instalar software malicioso sin autenticación.

Por lo tanto, se recomienda a los fabricantes que se aseguren que la interfaz ADB para sus dispositivos Android esté desactivada antes del envío de los mismos, por lo general se usa durante el proceso de control de calidad durante la fabricación. Sin embargo, muchos fabricantes no lo hacen.

En una publicación en el servicio de blogging Medium, aparecida este lunes 11 de Junio, el investigador de seguridad Kevin Beaumont dijo que todavía hay innumerables dispositivos basados en Android, incluidos smartphones, DVR, televisores inteligentes e incluso buques cisterna, que aún están expuestos a un ataque a la interfaz ADB:

Esto es muy problemático ya que permite a cualquier persona, sin contraseña, acceder de forma remota a estos dispositivos como usuario ‘root’ * – el modo de administrador – y luego instalar sigilosamente el software y ejecutar funciones maliciosas.

La amenaza no es algo teórico, ya que investigadores de la firma de seguridad china Qihoo 360 NetLab descubrieron un gusano, denominado ADB.Miner, a principios de este año, que explotaba la interfaz ADB para infectar dispositivos Android inseguros con un malware de minería Monero (XMR).

Se estima que el número total de smartphones, televisores inteligentes y decodificadores de televisión que fueron atacados por el gusano ADB.Miner fue de más de 5.000 dispositivos en tan solo 24 horas.

Ahora, Beaumont una vez más planteó sus preocupaciones a la comunidad sobre este tema. Otro investigador también confirmó que el gusano ADB.Miner detectado por Netlab en febrero todavía está vivo con millones de exploraciones detectadas el mes pasado.

Aunque es difícil saber la cantidad exacta de dispositivos infectados debido a que la mayoría de dispositivos están destras de un router que hace NAT (Network Address Translation), Beaumont dice que «es seguro decir ‘mucho'».

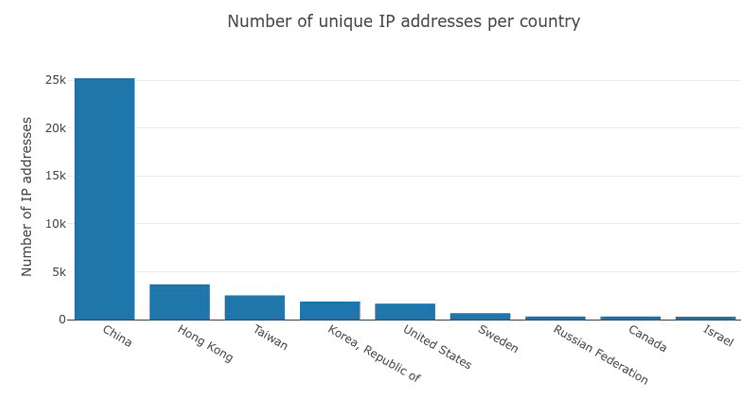

En respuesta a la publicación del blog de Beaumont, Shodan, un motor de búsqueda de Internet del IoT (Internet de las Cosas), también agregó la capacidad de buscar el puerto 5555. Según la exploración de las direcciones IP, la mayoría de los dispositivos expuestos se encuentran en Asia, incluidos China y Corea del Sur, cómo se puede apreciar en este gráfico:

Beaumont aconseja a los proveedores que dejen de enviar productos con Android Debug Bridge habilitado a través de una red, ya que crea un Root Bridge: una situación en la que cualquiera puede hacer un mal uso de los dispositivos.

Como la conexión de depuración de ADB no está encriptada ni requiere ninguna contraseña o intercambio de claves, se recomienda a los propietarios de dispositivos Android que la desactiven de inmediato.